鑫捷科技(Webplus)專精於AI整合、資訊安全、系統與網路建置、虛擬化、大數據分析及軟體開發,提供一站式企業IT解決方案,服務涵蓋從網路連線到端點安全,涵括雲端資訊整合、資料備份、系統備援規劃等,協助臺灣及海外政府機關與中大型企業客戶規劃與整合資訊系統,共創資訊科技新未來。

在資訊安全環境日益嚴峻的今天,企業普遍已建立備份機制,但真正關鍵的是——這樣的備份能用嗎?夠安全嗎?能還原嗎?

Veeam 在 2025 年上半年釋出多項安全更新,修補了包括遠端程式碼執行、SSRF、中間人攻擊等漏洞,讓業界再次警覺:備份系統本身也是攻擊者的首要目標之一。

透過「備份三部曲」——備份、驗證、還原,我們帶您全面檢視資料保護流程中容易忽略但致命的環節。

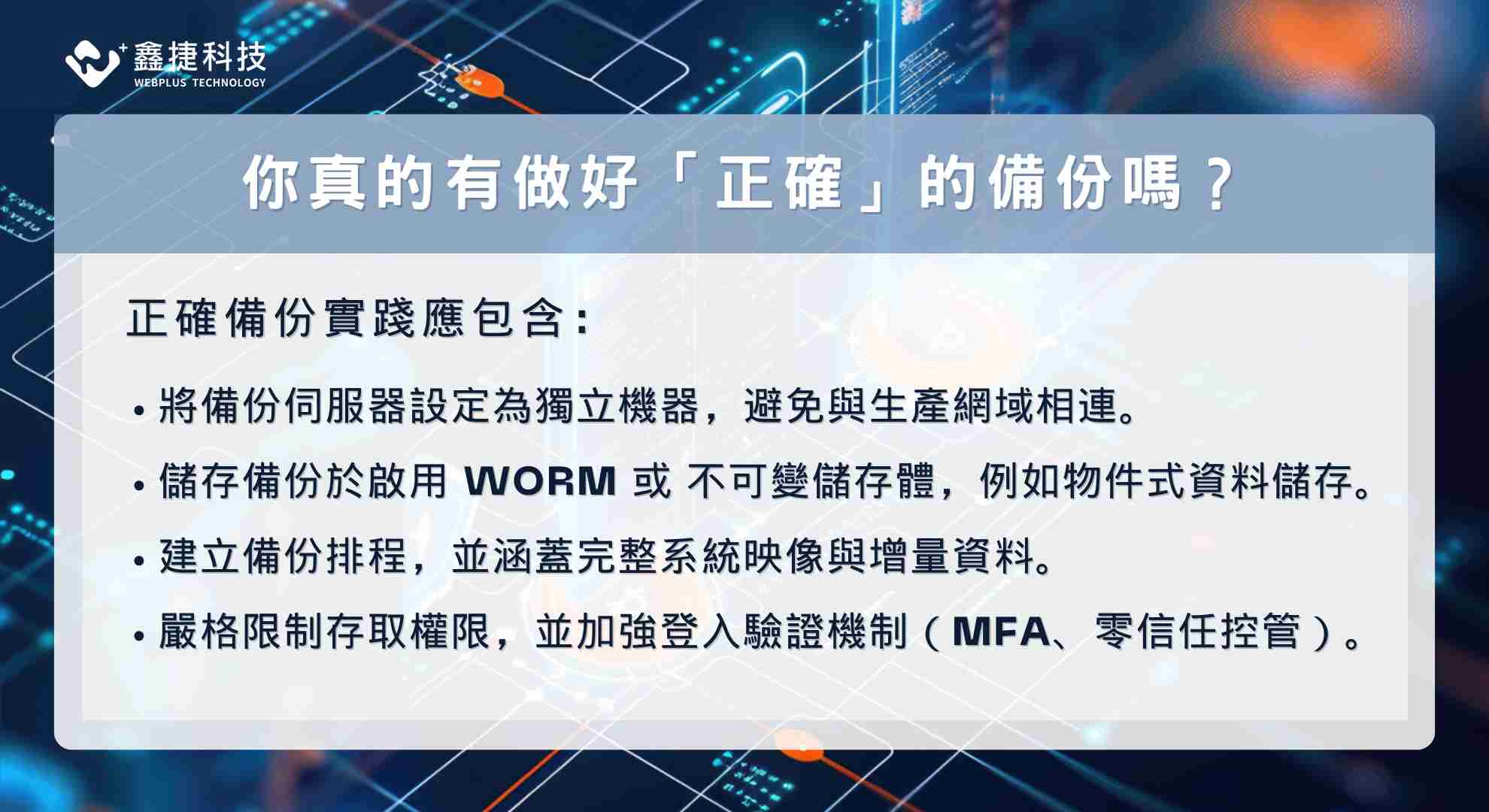

一、備份 Backup:你真的有做好「正確」的備份嗎?

許多企業認為「只要有備份,就算完成防護任務」。事實上,備份不只是資料複製,更需要考量存放位置、系統隔離、身份控管與變造防範等多層次安全。

Veeam 最新 CVE‑2025‑23121 高風險漏洞即指出:攻擊者可透過合法網域帳號,遙控執行惡意程式碼於備份伺服器中,導致資料遺失、被植入或被加密。

這樣的風險主要來自:

- 備份伺服器與 AD 網域綁定,提升攻擊面。

- 備份儲存無「不可變更」(Immutable)設定,遭惡意刪除。

- 管理帳號未使用多因素驗證,導致憑證外洩風險。

正確備份實踐應包含:

- 將備份伺服器設定為獨立機器,避免與生產網域相連。

- 儲存備份於啟用 WORM 或 不可變儲存體,例如物件式資料儲存。

- 建立備份排程,並涵蓋完整系統映像(Full Image)與增量資料。

- 嚴格限制存取權限,並加強登入驗證機制(MFA、零信任控管)。

備份是基礎,但唯有從「架構面」與「行為面」一起強化,才真正具備抗災能力。

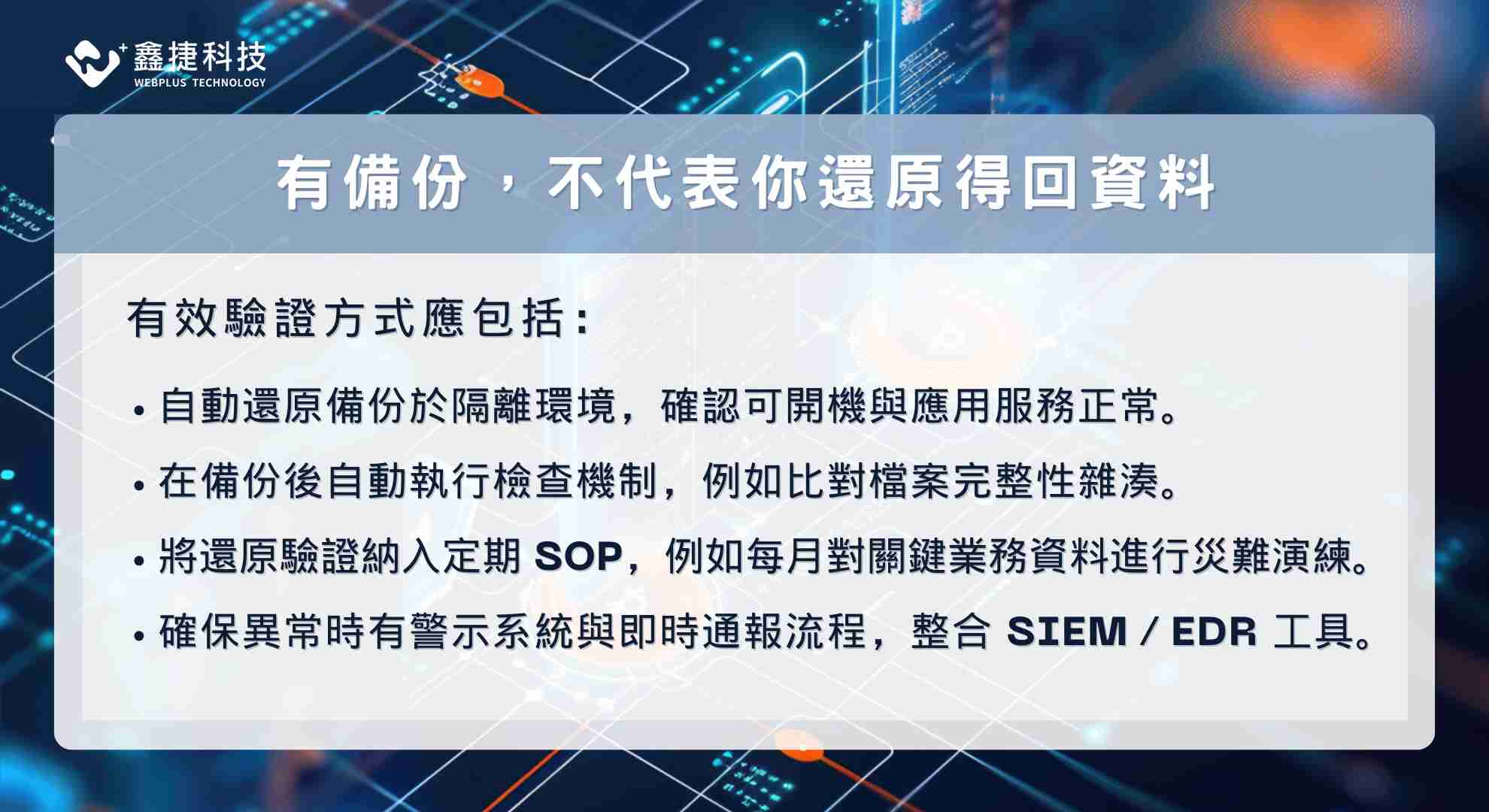

二、驗證 Verification:有備份,不代表你還原得回資料

根據 Veeam 2025 年度趨勢報告,有超過 50% 的企業雖定期備份,但卻從未執行過完整還原驗證流程。這代表,當災難發生時,這些備份資料可能早已損毀、加密、或與系統不相容,導致關鍵資料無法復原。

驗證階段的主要問題包括:

- 備份檔案未經自動校驗,無法得知是否完整。

- 備份未涵蓋業務所需的系統組件或設定檔。

- 雖有測試,但只做「抽樣」,未還原至真實環境驗證兼容性。

- IT 團隊未記錄或管理測試流程,導致錯誤重複發生。

有效驗證方式應包括:

- 自動還原備份於隔離環境,確認可開機與應用服務正常。

- 透過 Post-job Script,在備份後自動執行檢查機制,例如比對檔案完整性雜湊。

- 將還原驗證納入定期 SOP,例如每月針對關鍵業務資料進行完整災難演練。

- 確保異常時有警示系統與即時通報流程(例如整合 SIEM/EDR 工具)。

備份成功 ≠ 還原成功。唯有透過驗證,才能從根本上確認備份的可用性與信賴度。

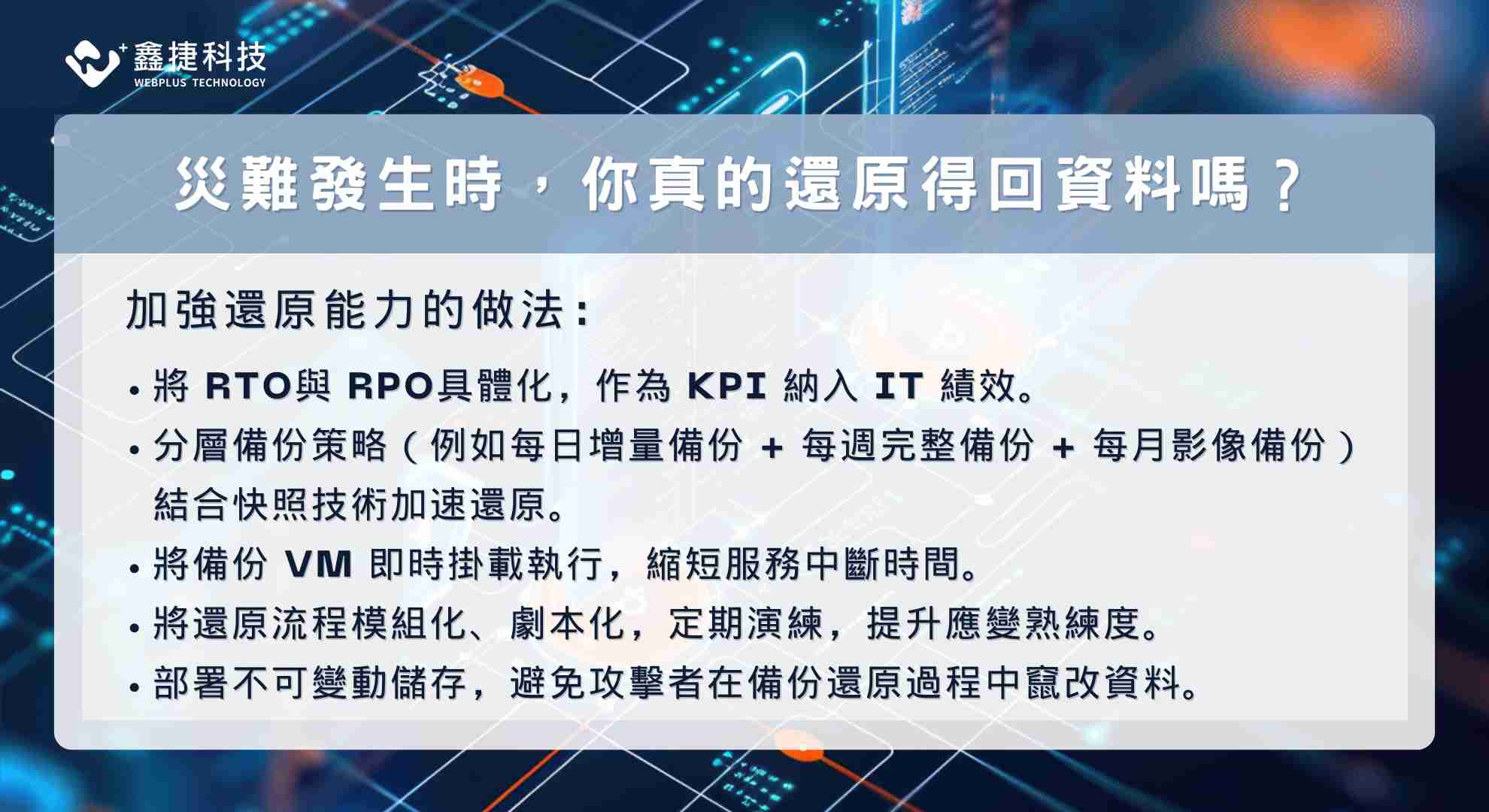

三、還原 Restore:災難發生時,你真的還原得回資料嗎?

在勒索病毒頻傳的現在,企業最大的挑戰是「還原速度」與「還原可信度」。

研究指出,僅 32% 的企業能在一小時內完成關鍵系統的還原,其餘皆因流程不熟、架構太複雜或資料過於分散,導致災難恢復失敗或延誤。

還原階段常見挑戰:

- 備份資料未分類,導致緊急時無法快速定位關鍵檔案。

- 未設定快照點,無法回復到「最後穩定狀態」。

- 缺乏標準化的還原流程文件與分工機制,緊急時手忙腳亂。

- 未建立自動化還原流程,需手動逐步設定,導致時間延誤。

加強還原能力的做法:

- 將 RTO(Recovery Time Objective)與 RPO(Recovery Point Objective)具體化,作為 KPI 納入 IT 績效。

- 分層備份策略(例如每日增量備份 + 每週完整備份 + 每月影像備份)結合快照技術加速還原。

- 將備份 VM 即時掛載執行,縮短服務中斷時間。

- 將還原流程模組化、劇本化,定期演練,提升應變熟練度。

- 部署 Immutable Repository,避免攻擊者在備份還原過程中竄改資料。

資料還原,不僅是備援最後一道防線,也是信譽與營運持續的關鍵。

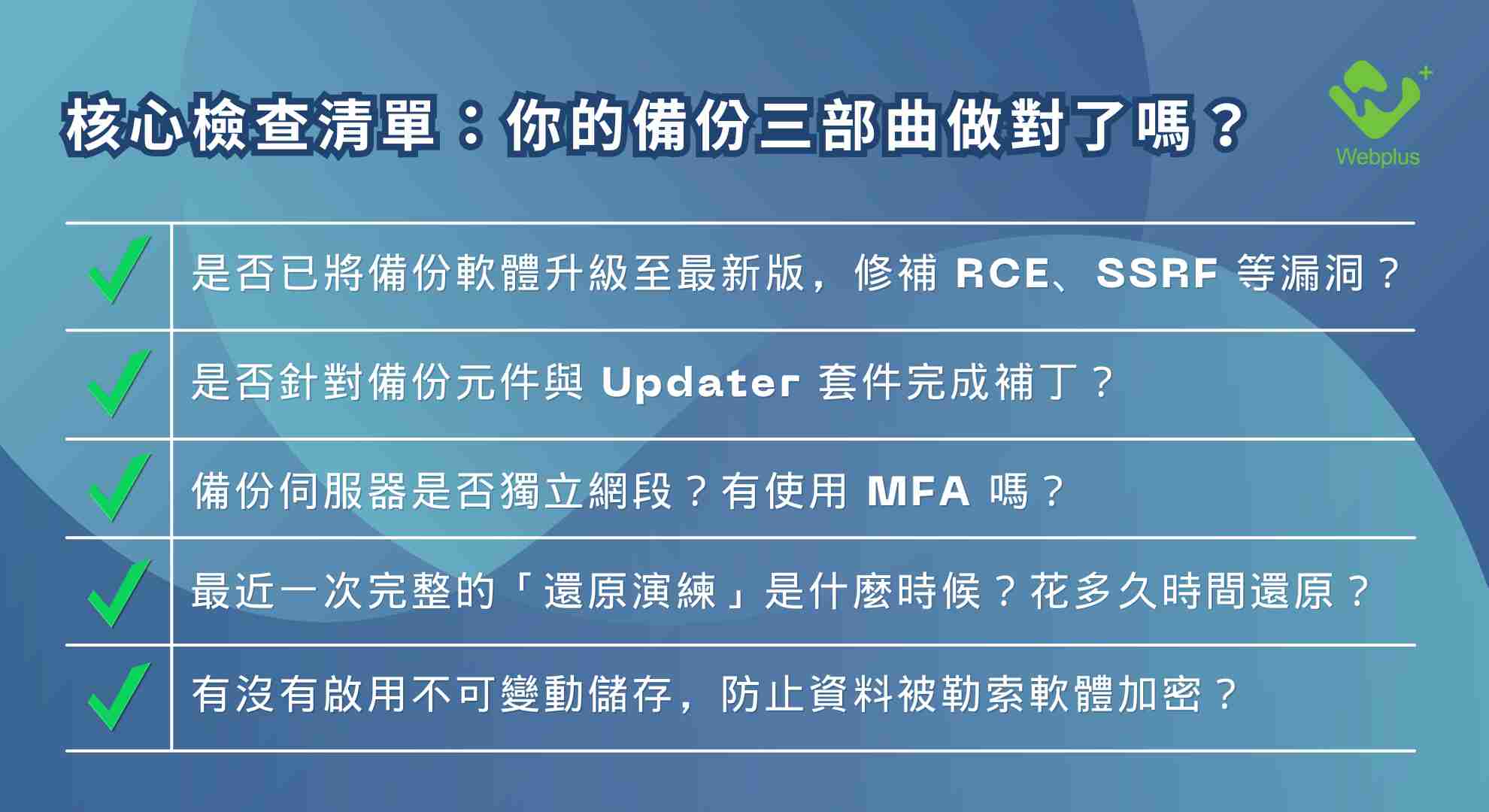

核心檢查清單:你的備份三部曲做對了嗎?

- 是否已將備份軟體升級至最新版,修補 RCE、SSRF 等漏洞?

- 是否針對備份元件與 Updater 套件完成補丁?

- 備份伺服器是否獨立網段?有使用 MFA 嗎?

- 有沒有啟用 Immutable Storage,防止資料被勒索軟體加密?

- 最近一次完整的「還原演練」是什麼時候?花多久時間還原?

從 Veeam 近期數起高風險漏洞事件中可見:即使是全球領先的備份平台,也可能成為駭客攻擊的突破口。企業若僅止於「備份有做」,卻未落實驗證與還原機制,面對勒索軟體、資料毀損或停電災難時,最終依然會失守。

只有備份、驗證、還原三部曲都到位,才能建立真正韌性的 IT 架構。

想了解企業級備份架構設計與安全加固方案?

歡迎聯繫【鑫捷科技】,我們提供從備份部署、驗證流程、還原演練,到異地備援與資安整合的全方位服務。

歡迎填寫表單與我們聯繫>>立即聯絡